6 популярных видов фишинговых атак

Вскоре после того, как электронная почта была изобретена, появились мошеннические письма. В то время мы все доверяли электронной почте, поэтому никто не верил, что они могут стать мошенниками. И это оказалось очень эффективным. С 2004 года фишинговые атаки на клиентов электронного банкинга увеличились в геометрической прогрессии.

Клиенты электронного банкинга получали электронные письма со ссылками, ведущими их на фальшивые сайты с очень реальным и профессиональным видом Жертвы попали в ловушку, набрав все свои номера счетов и пароли, и передали их злоумышленникам. В период с мая 2004 года по май 2005 года потери, вызванные этим видом атаки, составили 929 миллионов долларов.

После первых масштабных фишинговых кампаний, почтовые системы начали добавлять интеллектуальные фильтры для нежелательных и вредоносных сообщений, и успех базовой фишинг-тактики снизился. Но оно не исчезло. На самом деле, появилась более изощренная тактика, наряду с другими формами фишинга, такими как фишинг сообщений, фишинг голоса и многие другие. Все они используют самое слабое звено в цепочке кибербезопасности: конечного пользователя.

Поэтому любая антифишинговая инициатива должна начинаться с информирования пользователя о тактике, которую используют хакеры. Итак, давайте рассмотрим их.

1. Фишинг электронной почты и не только

Почтовые сообщения с подозрительными вложениями или ссылками легко обнаруживаются фильтрами безопасности, поэтому фишерам нужно было разработать новый вид почтовой атаки. Они придумали компрометацию деловой электронной почты, основанную на сообщениях без какого-либо вредоносного контента - без ссылок и вложений, а всего лишь с простым сообщением от кого-то, кого вы знаете из рабочей среды.

Для проведения такого рода целенаправленной атаки преступникам нужна информация о жертве и человеке, которым они себя притворяют, чтобы вести непрерывный диалог. После первых сообщений злоумышленник запросит конфиденциальную информацию или отправит своей жертве файл или документ с вредоносным содержимым.

2. Подмена сайта

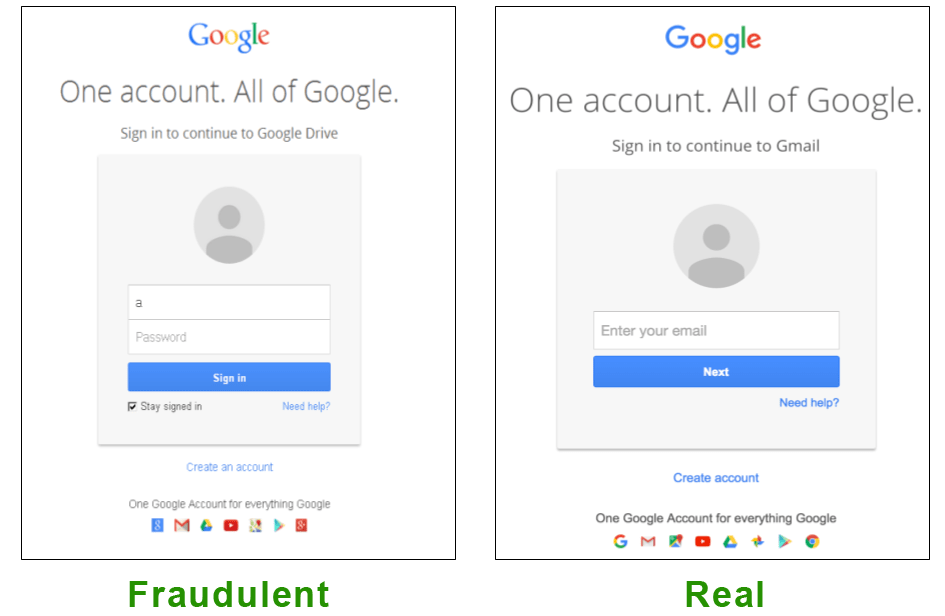

В общем, подделка используется во всех видах попыток фишинга, поскольку всегда есть кто-то или что-то, притворяющееся кем-то или чем-то еще. В частности, подделка веб-сайта заключается в том, чтобы сделать веб-страницу законной. Поддельный веб-сайт напоминает страницу входа реального сайта - он не только имитирует общий вид, но и использует похожее доменное имя.

Обычно этим фальшивым сайтам требуются другие виды фишинга - электронная почта, обмен сообщениями, SMS и т.д. - чтобы вести жертву к ним. Как только жертва пытается войти на поддельный сайт, ее конфиденциальные данные попадают в руки злоумышленников.

Тип атаки, связанной с подделкой веб-сайта, - это гомографическая атака. Этот тип атаки использует преимущества новых интернет-стандартов, которые позволяют использовать буквы не-ASCII в URL.

Поскольку разные языки содержат разные (хотя и очень похожие) символы, злоумышленники могут использовать эти символы для регистрации доменных имен, которые очень похожи на существующие веб-адреса. И эти доменные имена связаны с поддельными сайтами.

Например, базовая замена символов, используемая для атак, состоит в замене букв «o» на «0» (нули). Более сложные методы используют символы с разным кодированием, которые выглядят одинаково, например буквы «a», «c» и «p» на латинице и кириллице. Немного более сложный трюк использует преимущество сходства между косой чертой ASCII («/») и оператором математического деления («∕»). Используя этот трюк, любой может подумать, что эти адреса одинаковы:

somewebsite.com∕folder.com/

somewebsite.com/folder.com/

В этом случае поддельное доменное имя - somewebsite.com∕folder.com, а настоящее - somewebsite.com.

3. Спам письма

Если фильтр электронной почты обнаружит, что сообщение предположительно отправлено очень известной компанией, например Microsoft (например), но адрес источника отличается от Microsoft, он пометит сообщение как вредоносное. Но если слово «Microsoft» не появляется ни в одной части сообщения, фильтр пропустит его.

Злоумышленники могут обмануть фильтры электронной почты, вставив скрытый текст в название компании таким образом, чтобы любой читатель мог подумать, что он исходит от этой компании, хотя фильтр электронной почты - нет.

Другой похожий трюк состоит в том, чтобы напечатать сообщение белым текстом на белом фоне, нечитаемым для людей, но не для сканеров электронной почты, которые вводят в заблуждение, полагая, что сообщение исходит из надежного источника.

4. Кража личных данных и фишинг в социальных сетях

Миллионы пользователей социальных сетей имеют общедоступные профили, выставляют фотографии, личную информацию и список контактов только потому, что хотят иметь много друзей в Интернете.

Если это ваш случай, злоумышленнику будет легко украсть некоторые ваши фотографии и данные, создать фальшивый профиль и начать общаться со своими друзьями, притворяясь вами и спрашивая у них что-нибудь от вашего имени.

Телефонные номера и сочетания имен также являются фишинговыми инструментами, особенно для мошенников WhatsApp (подробнее об этом ниже). Любой, кто знает ваше имя и номер телефона, может связаться с вами через WhatsApp с убедительным сообщением, чтобы заставить вас сделать что-то, например, зайти на вредоносный веб-сайт, замаскированный под видео YouTube, которое вы «должны увидеть».

5. Взлом с помощью WhatsApp

Есть много мошенников в WhatsApp, которые так же популярны, как и само приложение. Но, тем не менее, многие пользователи WhatsApp не знают о мошенничестве и влюбляются в него. WhatsApp Gold - популярная афера, предлагающая пользователям перейти на «Gold» версию приложения со специальными функциями.Очевидно, что такой версии не существует, и что вы получите, если будете следовать инструкциям фишеров, это устройство, зараженное вредоносным ПО.

Еще одна популярная афера - это запрос на оплату, чтобы сохранить ваш аккаунт активным. Этот трюк почти так же стар, как само приложение, но не подозревающие пользователи все равно могут его полюбить. Всегда имейте в виду, что нет учетной записи WhatsApp, чтобы поддерживать активность, и, следовательно, не нужно ничего платить, чтобы ваше приложение для обмена сообщениями работало.

6. Целевой фишинг и whaling

Обычно это делается с помощью сообщений электронной почты или частных систем связи с использованием скомпрометированных учетных записей. ФБР предупредило о фишинг-мошенничестве с использованием электронных писем якобы из Национального центра пропавших и эксплуатируемых детей.

Эти атаки часто запускаются хакерами и спонсируемыми правительством компьютерными активистами. Киберпреступники используют индивидуально разработанные подходы и методы социальной инженерии для эффективной персонализации сообщений и веб-сайтов. В результате жертвы заканчивают тем, что открывали сообщения, которые они считают безопасными. Таким образом, киберпреступники крадут данные, которые им необходимы для атаки на сети жертв.

Whaling - это особый тип фишинговой атаки, предназначенный для руководителей высшего звена - «больших рыб». Эти атаки направлены на руководителей, финансовых директоров и других руководителей, ответственных за управление финансами и важной информацией корпораций.

С такими узкими целями, сообщения приманки должны быть продуманно разработаны, чтобы иметь надежный внешний вид. Как правило, злоумышленники используют информацию, собранную из не частных аккаунтов социальных сетей, принадлежащих жертвам.

Как защитить себя?

Когда вам нужно укрепить цепь, вы должны сначала найти самое слабое звено и укрепить его. Таким образом, в цепочке кибербезопасности, прежде всего, вы должны укреплять пользователя осведомленностью и знаниями о рисках и их смягчении. Вот несколько советов, которые каждый должен применять на практике:

Будьте осторожны со всеми коммуникациями

Любая ссылка или вложение, будь то по электронной почте, через WhatsApp, через службу обмена сообщениями, через SMS или даже через физическое устройство (например, Pendrive), потенциально опасно. Прежде чем открыть или щелкнуть по нему, дважды проверьте его через альтернативный носитель, как описано ниже.

Наиболее распространенные фишинговые сообщения притворяются известными источниками, такими как банк, компания, предоставляющая финансовые услуги, или службой, основанной на подписке, и сообщают вам о необходимости обновить свои учетные данные или подписку. Первое, что вы должны спросить себя: я клиент этой компании? Если нет, просто отклоните сообщение или лучше отправьте его в правоохранительные органы.

Также не отвечайте на подозрительные сообщения из неизвестных источников. Например, у вас может возникнуть соблазн спросить: «Кто вы?» когда вы получаете интригующее сообщение от неизвестного номера через WhatsApp. Просто задавая этот вопрос, вы сообщаете фишерам, что ваш номер активен и кто-то его использует, и могут последовать более целенаправленные фишинговые атаки.

Перепроверить через альтернативную среду

Фишеры не могут контролировать все средства коммуникации. Это слабость, которую мы можем использовать против них, используя разные средства массовой информации, чтобы перепроверить любое подозрительное сообщение. Например, если вы получили письмо от коллеги с просьбой нажать на ссылку, позвоните ему по телефону и спросите, что это за ссылка и почему вы должны нажать на нее.

Последнее, но не менее важное: защити себя Чтобы защитить себя от фишинговых атак, вы должны принять те же меры предосторожности, что и для защиты себя от любой другой угрозы в цифровом мире : обновляйте свои устройства, желательно с помощью автоматического обновления; использовать последние версии проверенных антивирусных программ и утилит безопасности ; правильно настроить фильтры электронной почты; сделайте резервную копию ваших данных; периодически меняйте свои пароли; научитесь отличать законные предупреждения от ложных и внимательно читайте настоящие предупреждения.